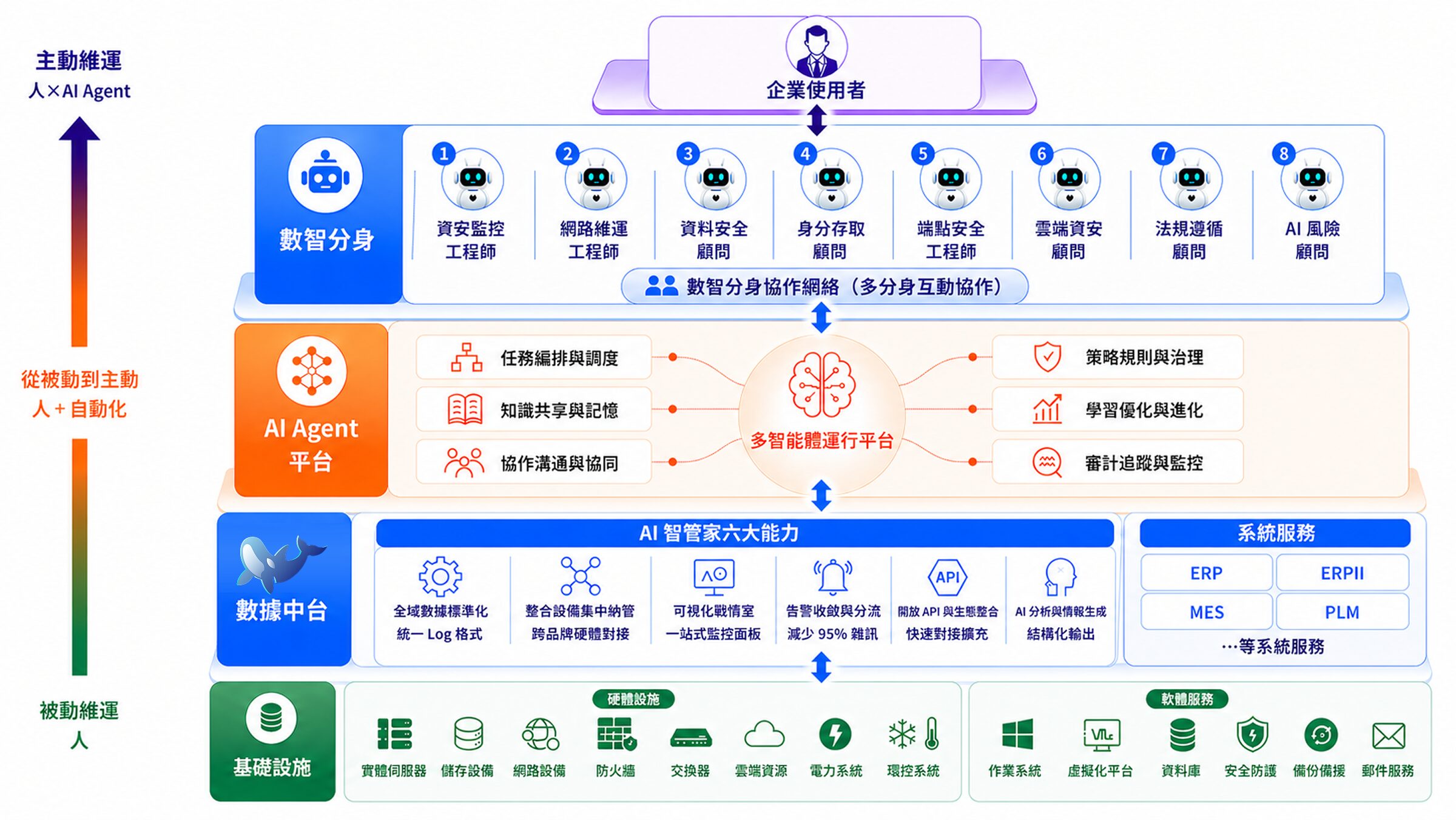

洞悉數智分身的關鍵價值,強化威脅應變速度,消除資安破口

傳統資安維運

受限於人力極限的單打獨鬥指揮 純人工操作

高度仰賴人工,逐一設定繁雜的資安機制及防禦腳本。

執行 肉眼排查

受限於肉眼與體力極限,大量告警導致處理效率低落。

應變 疲於奔命

決策容易癱瘓且浪費資源,難以建立有效的主動防禦機制。

未來 IT 運維

人機協同模式 (人 + 分身)指揮 人為主導

IT 專家化身指揮官,以自然語言驅動 Agentic AI 進行全域調度。

執行 分身代勞

數智分身接手繁瑣勞務,進行多維度自動化協作與秒級精準處置。

應變 人機互補

分身自動過濾無效雜訊並萃取情報,輔助人類專注於最終高階決策。

突破傳統人工防護框架,以 4 大核心優勢全面強化企業資安韌性

對話式直覺維運

輕鬆因應專業資安需求

無縫整合串接

構建全域聯合防禦

全天候自主防禦

確保營運不中斷

進階合規洞察

繁雜數據即刻轉譯

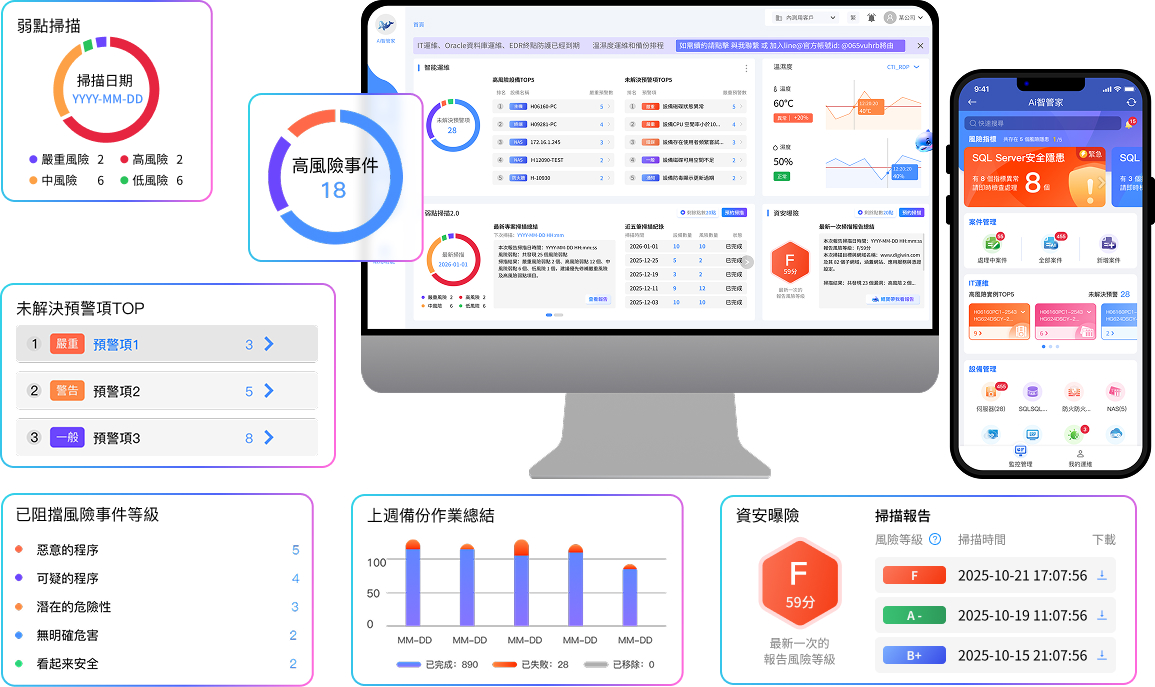

全域協作的可視化平台--數智分身深度感知、靈活運行、精準應對

負責將龐雜的底層資訊,轉化為結構化情報的 AI 前哨站。

實際運行畫面

數智分身深度協作的核心平台,具備不同專長的分身能在此相互溝通與接力運行。

模組化架構靈活應對各種場景,讓得以在同一環境中交織協作,打破單一系統的孤島效應。

以「自然語言對話」驅動 Agentic AI,藉由運行底座標準化數據,自主判斷、精準決策與自動化修復。

突破傳統單向操作技術限制,在高階營運目標下成就跨域多方協作。

實際運行畫面

帶您了解 8 位數智分身專業職能,精準填補防禦缺口並解決維運管理痛點

資安監控工程師

透過全天候 24/7 監測,可精準過濾無效警報,並在偵測到異常時自動隔離攻擊源。

- 過濾 95% 無效警報

- 提供精準風險執行建議

- 縮短威脅偵測回應時間

- 涵蓋全域的系統日誌採集與監控

- 自動修復 SOC 連線故障

無人值班的空窗期

網路維運工程師

持續監控以快速識別異常行為,並能即時執行指令,精準控制災情,確保營運不中斷。

- 監控 OT 與 IT 流量異常

- 確保災難還原環境無虞

- 自動阻斷惡意程式或病毒橫向擴散

- 自動備份與校驗防火牆設定

- 保障核心 ERP 流量穩定

網路停擺危機

資料安全顧問

系統化自動執行備份與還原演練,從源頭確保企業機敏資料的備份完整性與可用性。

- 追蹤智慧財產文件流向

- 量化法律罰則與商譽損失

- 實施實體隔離 (Air-Gap) 備份

- 自動執行定期還原演練

- 優化資料冷熱分層儲存

- 自然語言操作 Veeam 備份

導致的營運損失

身份存取顧問

偵測高風險存取行為,並強制觸發或自動鎖定問題帳號,確保每一次連線皆為絕對安全。

- 自動化派發新進與離職權限

- 持續驗證特權帳號行為

- 落實零信任架構基礎

- 優化員工存取連線效率

- 控管外部夥伴存取權限

- 自然語言調閱核心系統及設備之特權帳號登入操作軌跡

非法連線入侵

端點安全工程師

主動掃描並盤點全網端點設備漏洞,自動安排修補程序,降低傳統手動作業耗時,提高修補效率。

- 監控遠端與個人設備合規標準

- 威脅入侵途徑可視化

- 強制執行軟體漏洞修補

- 預警主機硬體老化風險

- 清理影子 IT 與盤點 SBOM

- 即時阻斷高風險設備

系統風險破口

雲端資安顧問

全天候監控 AWS 或 Azure 等多雲配置,可自動介入高風險疏失,消弭雲端架構的潛在漏洞。

- 偵測雲端資料庫設定錯誤

- 釐清 CSP 與企業責任邊界

- 監控雲端特權帳號安全

- 實施雲端資源成本管控

- 統一多雲環境合規標準

造成的外洩風險

法規遵循顧問

自動化盤點全網資產,並深度比對 ISO 或 GDPR 等國際規範,協助企業輕鬆通過嚴格審查。

- 自動化產出資安風險評估報告

- 量化威脅情境的財務損失

- 技術數據轉譯為高階商業語言

- 快速對齊最新資安合規認證

- 追蹤設備授權效期與分類工單

審查行政效率

AI 風險顧問

識別並主動阻擋企業核心程式碼或機敏數據,外流至第三方 AI 工具,控管新世代的 AI 應用風險。

- 識別員工濫用第三方 AI 工具

- 防範 AI 模型受惡意攻擊

- 阻擋研發機密外流至公開 AI 模型

- 保障內部 AI 服務連續性

- 分析 AI 投資報酬率與運算成本

內外部風險

看您的數智團隊如何 5 分鐘內解決勒索威脅。

人與 AI 的對話式運維!不用學複雜指令也能隨時指揮數智團隊

目前系統中共有 2 份報告:

- 報告ID:REP-20260301-A1 (2026-03-01 14:30:15)

- 報告ID:REP-20260215-B2 (2026-02-15 09:15:42)

如果您想查看哪一份報告的詳細內容,請點選編號或輸入。

根據本次報告內容,建議優先處理下列高風險弱點:

- 最嚴重的三個核心威脅:

- Grafana 多個高風險漏洞

包含 CVE-2022-31097 (XSS)、CVE-2026-21720 等。 - NodeJS 模組命令注入

攻擊者可利用此弱點遠端執行任意命令。 - SSL/加密協定與憑證問題

包含支援 SWEET32、憑證過期、自簽等。

- Grafana 多個高風險漏洞

【其他補充說明】

- 所有弱點均以 CVSS 標準評分,建議優先修補。

- 主機主要為 Windows 系統,弱點分布於多個服務埠。

掃描已完成,以下為該資安曝險報告的重點解讀:

- 總體曝險評分為 61 分,等級為 C-。

- 主要高風險及中等風險漏洞包括:

- SSL/TLS 協議過舊 (高風險)

- BEAST 漏洞 (中風險)

- CSP 安全等級不足 (中風險)

- HttpOnly Flag 未設定 (中風險)

- 修補建議摘要:

- 優先更新並移除過時的加密協定與弱加密套件。

- 設定及強化 CSP,避免 XSS 攻擊。

快照作業已順利完成!

虛擬機 vm-105 (CMS) 已完成即時備份。詳細狀態如下:

虛擬機器狀態

最近的工作紀錄

數智分身成為企業資安新主力

建立全域感知、智慧決策、自動處置的新一代防禦體系

當駭客已經利用 AI 之力進化再進化,一而再、再而三發起來勢洶洶的入侵攻擊時,企業資安急需一場從底層架構到維運邏輯的全面革新,若仍繼續採用高度仰賴人工監控與被動告警機制的傳統資安防禦模式,將無法應對瞬息萬變的新型網路威脅。

打破地端與多雲資訊環境邊界,部署全域覆蓋的企業級主動式資安防禦

Windows

Windows

Linux

Linux

SQL

SQL

VMware

VMware

AWS

AWS

Azure

Azure